Expertos en tecnología dan la alarma sobre un ciberataque dirigido a usuarios de iPhone

Kurt "CyberGuy" Knutsson habla de la supuesta estafa mediante mensajes de texto para acceder a la información del ID de Apple de los usuarios y de la nueva y popular aplicación Noplace que utiliza la Generación Z.

Los Mac son más seguros que los PC con Windows, pero no son infalibles. Los hackers encuentran de vez en cuando formas de infectar los dispositivos Apple, y en la mayoría de los casos, somos nosotros quienes lo permitimos. Como infiltrarse en la App Store de Apple es difícil, los hackers engañan a la gente para que descargue aplicaciones de tiendas de terceros o de sitios web aleatorios.

Estas aplicaciones parecen legítimas, pero en realidad son herramientas para infectar dispositivos con software malicioso. Un incidente reciente pone de manifiesto este problema: hackers norcoreanos atacan a los Mac ocultando programas maliciosos en aplicaciones macOS aparentemente inofensivas.

REGALO UNA TARJETA REGALO DE 500$ PARA LAS FIESTAS

Participa inscribiéndote a mi boletín gratuito.

Una persona trabajando en su Mac (Kurt "CyberGuy" Knutsson)

¿Cómo funciona el malware?

Descubrimientos recientes de Jamf Threat Labs han desvelado una forma astuta de malware dirigido a ordenadores macOS. Aunque pueda parecer técnico, comprender los aspectos básicos del funcionamiento de este malware puede ayudarte a mantenerte seguro en Internet.

Este malware se esconde en aplicaciones aparentemente inofensivas, como un juego llamado Buscaminas y una aplicación para tomar notas denominada Bloc de Notas. Estas aplicaciones funcionan como se espera de ellas, pero entre bastidores ejecutan programas maliciosos que podrían permitir a los hackers tomar el control de tu ordenador.

Las aplicaciones utilizan una tecnología llamada Flutter, una herramienta utilizada a menudo para crear aplicaciones que funcionan en varios dispositivos, como teléfonos y ordenadores. Flutter facilita a los desarrolladores de aplicaciones el diseño de su software, pero su estructura única también ayuda a los hackers a ocultar su código malicioso, dificultando su detección por parte de los expertos.

Una vez instalado, el malware se conecta a un servidor remoto (piensa en él como en un centro de mando para hackers) para recibir instrucciones. Estas instrucciones pueden incluir la ejecución de comandos en tu ordenador sin tu conocimiento. Un truco que utiliza este malware es ejecutar AppleScripts, un tipo de script creado para sistemas macOS, que puede ejecutar silenciosamente comandos para robar tus datos o incluso controlar tu dispositivo.

Y lo que es aún más aterrador, algunas versiones de este malware habían sido firmadas y aprobadas por el sistema de seguridad de Apple antes de que los expertos se dieran cuenta. Esto significa que los hackers estaban probando hasta dónde podían llevar sus artimañas sin levantar sospechas.

Una mujer trabajando en diferentes dispositivos Apple (Kurt "CyberGuy" Knutsson)

La conexión con Corea del Norte

Este malware no es un simple acto aleatorio de ciberdelincuencia, sino que tiene vínculos con tácticas y técnicas asociadas a menudo con hackers norcoreanos. Los expertos han identificado similitudes entre este malware y ataques anteriores vinculados a Corea del Norte, incluido el uso de ciertos métodos de codificación y dominios que los equipos cibernéticos del país son conocidos por explotar.

Corea del Norte tiene un historial de uso de ciberataques para financiar sus operaciones o perturbar sistemas en todo el mundo, a menudo dirigidos contra sistemas financieros o personas vulnerables. En este caso, el malware parece estar en fase de pruebas, sentando potencialmente las bases para un ataque de mayor envergadura en el futuro.

Las aplicaciones que contenían el malware estaban diseñadas para parecer inofensivas. Estas tácticas sugieren que se trata de engañar a la gente mediante ingeniería social, un método que los hackers norcoreanos han utilizado en el pasado.

Al incrustar el malware dentro de aplicaciones que parecen útiles o divertidas, los atacantes pueden aumentar las posibilidades de que alguien descargue y utilice el software infectado. Aunque este malware concreto aún no se ha vinculado a ataques activos, su conexión con el libro de jugadas cibernético de Corea del Norte es un fuerte indicador de los riesgos potenciales que se avecinan.

Una mujer trabajando con su portátil (Kurt "CyberGuy" Knutsson)

UN FALLO DE SEGURIDAD MASIVO PONE EN PELIGRO LOS NAVEGADORES MÁS POPULARES EN MAC

5 consejos para protegerte del malware para Mac

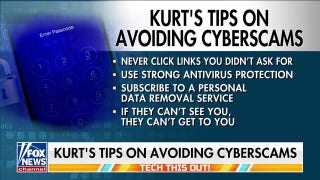

1) Utiliza un software antivirus fiable: Un programa antivirus potente es tu primera línea de defensa contra enlaces maliciosos y programas maliciosos que podrían robar tu información privada. Evita hacer clic en enlaces aleatorios, especialmente en correos electrónicos o mensajes que dicen ser urgentes o exigen actualizaciones. La mejor manera de salvaguardarte de enlaces maliciosos que instalan programas maliciosos, que podrían acceder a tu información privada, es tener instalado un programa antivirus en todos tus dispositivos. También puede advertirte sobre correos electrónicos de phishing y estafas de ransomware, ayudando a mantener a salvo tus datos personales y activos digitales. Obtén mis selecciones de los mejores ganadores de protección antivirus 2024 para tus dispositivos Windows, Mac, Android e iOS.

2) Ten cuidado con las descargas y los enlaces: Descarga sólo aplicaciones de fuentes de confianza, como el Mac App Store o los sitios web oficiales de desarrolladores conocidos. Los hackers suelen disfrazar el malware como actualizaciones legítimas o apps inofensivas.

3) Mantén actualizado tu software: Las actualizaciones periódicas para macOS y las aplicaciones instaladas son esenciales porque corrigen fallos de seguridad. Apple lanza actualizaciones con frecuencia para solucionar vulnerabilidades, por lo que activar las actualizaciones automáticas te garantiza que estarás protegido sin la molestia de tener que buscarlas manualmente.

4) Utiliza contraseñas fuertes y únicas: Una contraseña segura puede ayudar a mantener tu Mac a salvo de accesos no autorizados. Evita reutilizar contraseñas en diferentes cuentas. A gestor de contraseñas puede ser increíblemente útil en este caso: genera y almacena contraseñas complejas por ti, dificultando que los piratas informáticos las descifren.

También mantiene un registro de todas tus contraseñas en un solo lugar y las rellena automáticamente cuando te conectas a las cuentas, para que no tengas que recordarlas tú. Al reducir el número de contraseñas que tienes que recordar, es menos probable que las reutilices, lo que disminuye el riesgo de violaciones de la seguridad. Obtén más detalles sobre mis mejores gestores de contraseñas de 2024 revisados por expertos aquí.

5) Activa la autenticación de dos factores (2FA): Activa 2FA para cuentas clave como tu ID de Apple, correo electrónico y servicios financieros. Esto añade una segunda capa de seguridad, haciendo que sea mucho más difícil para los atacantes acceder a tus cuentas, incluso si tienen tu contraseña.

CÓMO ELIMINAR TUS DATOS PRIVADOS DE INTERNET

La clave de Kurt

He observado un aumento significativo de malware oculto en aplicaciones aparentemente inofensivas, ya sea relacionado con Mac, Windows, Android o incluso iPhones. Esto demuestra que ningún dispositivo es completamente seguro, ni siquiera los fabricados por Apple. Los piratas informáticos, incluidos los respaldados por Corea del Norte, encuentran constantemente nuevas formas de engañar a los usuarios para que descarguen software malicioso. Estos ataques a menudo pasan desapercibidos porque parecen aplicaciones normales y seguras. Con estas amenazas cada vez más sofisticadas, es más importante que nunca ser consciente de los riesgos y tener cuidado con lo que descargas y en lo que haces clic.

¿Confías en las tiendas de aplicaciones de terceros o sólo utilizas los mercados de aplicaciones oficiales? Háznoslo saber escribiéndonos a Cyberguy.com/Contacto.

Para más consejos tecnológicos y alertas de seguridad, suscríbete a mi boletín gratuito CyberGuy Report en Cyberguy.com/Boletín.

Haz una pregunta a Kurt o dinos qué historias te gustaría que cubriéramos.

Sigue a Kurt en sus canales sociales:

Respuestas a las preguntas más frecuentes de CyberGuy:

- ¿Cuál es la mejor forma de proteger tus dispositivos Mac, Windows, iPhone y Android de ser pirateados?

- ¿Cuál es la mejor forma de mantener la privacidad, la seguridad y el anonimato mientras navegas por Internet?

- ¿Cómo puedo librarme de las llamadas automáticas con aplicaciones y servicios de eliminación de datos?

- ¿Cómo elimino mis datos privados de Internet?

Nuevo de Kurt:

- Prueba los nuevos juegos de CyberGuy (crucigramas, sopas de letras, trivial ¡y mucho más!)

- Participa en el sorteo de una tarjeta regalo navideña de 500 $ de CyberGuy

Copyright 2024 CyberGuy.com. Todos los derechos reservados.