Piratas informáticos chinos intentaron acceder a los teléfonos de Trump y Vance : informe

David corresponsal Fox News David Spunt tiene más información sobre la "sofisticada penetración" de varios transportistas enSpecial Report".

Si hay algo que ha quedado claro en el último año, es que los dispositivos de Apple no son tan seguros como la empresa quiere que creas.

Llevamos cuatro meses en 2025 y ya se han producido más de 10 casos en los que los atacantes se dirigieron específicamente a usuarios de Apple, y éstos son sólo los incidentes que conocemos.

Admito que ningún dispositivo es infalible, pero parece haber una tendencia creciente en la que los malos actores prefieren dirigirse a los usuarios de Apple antes que a otras plataformas. De hecho, los investigadores de seguridad han identificado recientemente una nueva campaña de phishing en la que los piratas informáticos, que antes se centraban en Windows, ahora ponen sus miras en los ID de Apple.

Una persona trabajando en un portátil Apple (Kurt "CyberGuy" Knutsson)

Lo que debes saber

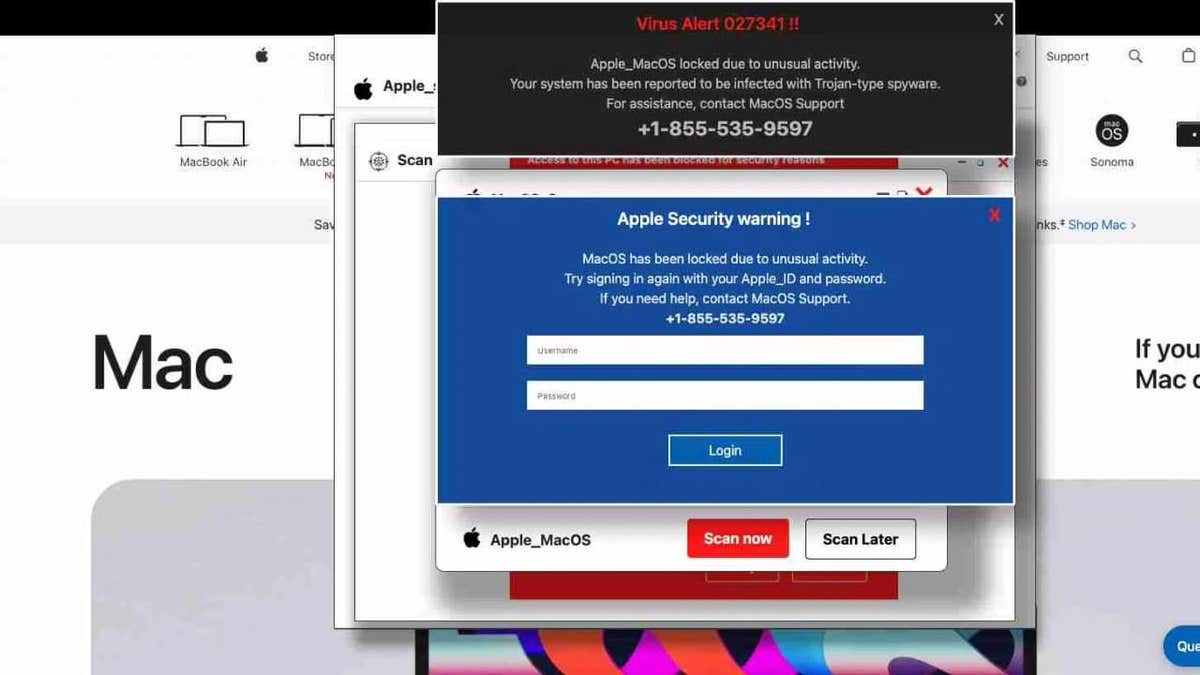

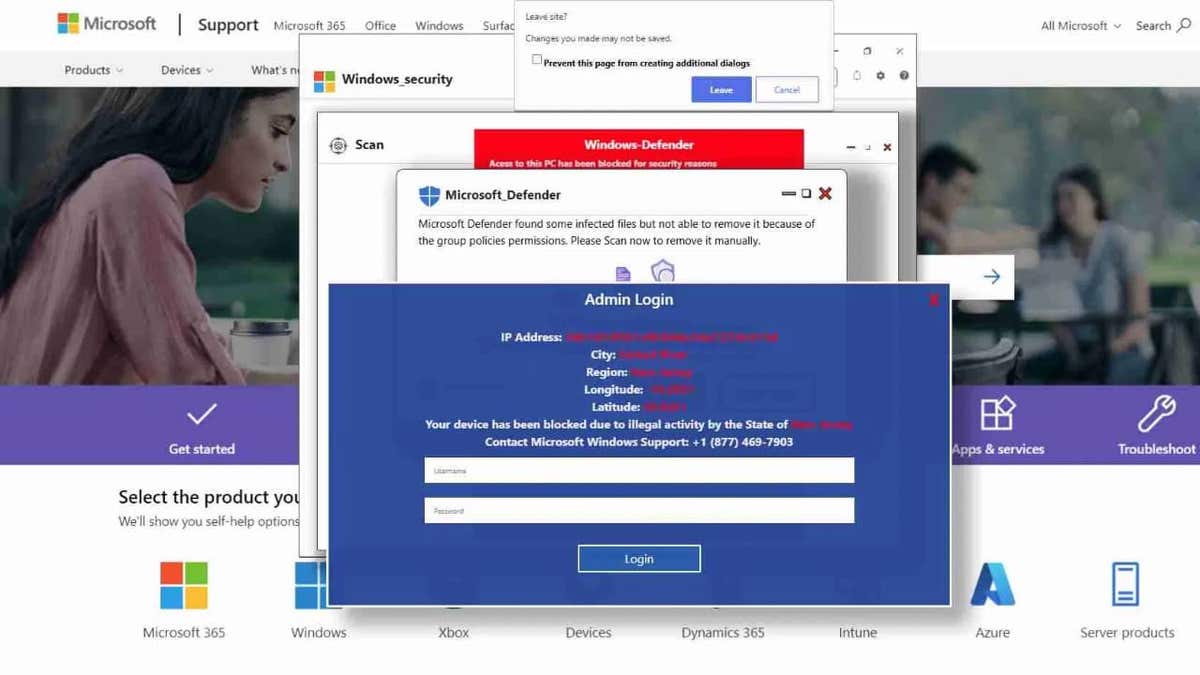

Investigadores de seguridad de Laboratorios LayerX han descubierto una nueva campaña de phishing dirigida específicamente a usuarios de Mac, lo que supone un cambio respecto a su anterior enfoque en Windows. Al principio, los atacantes atraían a los usuarios de Windows con falsas alertas de seguridad de Microsoft diseñadas para robar credenciales de inicio de sesión. Sin embargo, después de que Microsoft, Chrome y Firefox implementaran nuevas funciones de seguridad para bloquear estos ataques, los hackers empezaron a redirigir sus esfuerzos hacia los usuarios de Mac.

El nuevo ataque es muy similar a su predecesor, pero con modificaciones clave. Las páginas de phishing se han rediseñado para que se parezcan a las advertencias de seguridad de Apple, haciendo que parezcan legítimas para los usuarios de macOS. El código del ataque también se ha ajustado para detectar específicamente a los usuarios de macOS y Safari, garantizando que sólo los usuarios de Apple vean las páginas fraudulentas.

Además, a pesar de cambiar su enfoque, los atacantes siguen alojando estas páginas de phishing en el dominio Windows[.]net de Microsoft. Al tratarse de una plataforma de confianza de Microsoft, permite que las páginas de phishing eludan la detección por parte de las herramientas de seguridad que evalúan el riesgo en función de la reputación del dominio.

Sitios web comprometidos que muestran una falsa advertencia de seguridad (LayerX)

FBI ADVIERTE DE UNA NUEVA Y PELIGROSA ESTAFA DE "SMISHING" DIRIGIDA A TU TELÉFONO

Cómo se atrae a las víctimas

La campaña de phishing explota métodos comunes pero muy eficaces llamados typosquatting y redireccionamientos maliciosos. Las víctimas suelen acabar en estas páginas de phishing tras cometer un simple error, como teclear mal una URL al intentar visitar un sitio web legítimo.

En lugar de llegar al sitio previsto, aterrizan en una página de aparcamiento de dominio comprometida. A partir de ahí, son redirigidos a través de varios sitios web antes de llegar finalmente a la página de phishing, que presenta una falsa advertencia de seguridad de Apple. Creyendo que su ID de Apple está en peligro, las víctimas son engañadas para que introduzcan sus credenciales, entregándoselas sin saberlo a los atacantes.

Un caso notable fue el de una persona que utilizaba Safari y trabajaba en una empresa protegida por un Secure Web Gateway. A pesar de las medidas de seguridad de la organización, el intento de phishing consiguió eludir las protecciones de la pasarela.

¿QUÉ ES LA INTELIGENCIA ARTIFICIAL (AI)?

Sitios web comprometidos que muestran una falsa advertencia de seguridad (LayerX)

LA VULNERABILIDAD DE IOS DE APPLE EXPONE LOS IPHONES A ATAQUES SIGILOSOS DE HACKERS

7 formas de mantenerte a salvo de los atacantes que tienen como objetivo a los usuarios de Apple

Las campañas de phishing se dirigen cada vez más a los usuarios de macOS, pero no estás indefenso. Aquí tienes cuatro pasos esenciales para protegerte.

1. Utiliza un programa antivirus potente: Un programa antivirus fiable es tu primera línea de defensa contra los intentos de phishing y los sitios web maliciosos. Aunque las funciones de seguridad integradas de Apple ofrecen cierta protección, no son infalibles, sobre todo frente a sofisticados ataques de phishing que imitan avisos legítimos de Apple. Una solución antivirus robusta puede detectar y bloquear sitios maliciosos antes incluso de que llegues a ellos, evitando que introduzcas accidentalmente tus credenciales en una página fraudulenta. Además, un software de seguridad avanzado puede identificar redireccionamientos sospechosos y alertarte antes de que seas víctima de trampas tipográficas. Obtén mis selecciones de los mejores 2025 ganadores en protección antivirus para tus dispositivos Windows, Mac, Android e iOS.

2. Mantén actualizado tu software: Actualiza regularmente actualizaciones de macOS y de tus aplicaciones no son sólo nuevas funciones. Son parches críticos que corrigen vulnerabilidades de seguridad. Los atacantes se apresuran a explotar cualquier punto débil, así que asegurarte de que tu sistema operativo y todo el software instalado están al día minimiza el riesgo de una brecha. Activa las actualizaciones automáticas siempre que sea posible para estar siempre protegido por las últimas mejoras de seguridad.

3. Controla regularmente la actividad de tu ID de Apple: Incluso con fuertes medidas de seguridad, es importante vigilar tu cuenta de ID de Apple para detectar cualquier indicio de acceso no autorizado. Apple permite a los usuarios revisar la actividad de su cuenta, incluidos los dispositivos conectados a la cuenta y los cambios recientes. Comprueba regularmente la configuración de tu ID de Apple para asegurarte de que sólo se conectan dispositivos de confianza y de que no se ha producido ninguna actividad sospechosa. Si observas algo inusual, como intentos de inicio de sesión desde lugares desconocidos, cambia inmediatamente tu contraseña y elimina los dispositivos no autorizados. Este enfoque proactivo puede ayudarte a detectar posibles brechas a tiempo y minimizar los daños.

CONSIGUE FOX BUSINESS ON THE GO HACIENDO CLIC AQUÍ

4. Activa la autenticación de dos factores (2FA): Las contraseñas fuertes y únicas para cada cuenta son esenciales, pero son aún más eficaces cuando se combinan con autenticación de doble factor. Incluso si los atacantes consiguen robar tus credenciales mediante un ataque de phishing, 2FA añade una barrera adicional que dificulta significativamente el acceso no autorizado. Considera la posibilidad de utilizar un gestor de contraseñas para generar y almacenar contraseñas complejas. Obtén más detalles sobre mis mejores gestores de contraseñas de 2025 revisados por expertos aquí.

5. Utiliza una clave de recuperación para mejorar la seguridad: Apple ofrece una función opcional llamada clave de recuperación, que es un código de 28 caracteres que proporciona una capa adicional de seguridad para tu ID de Apple. Cuando activas una clave de recuperación, Apple desactiva su proceso estándar de recuperación de cuenta, lo que significa que necesitarás esta clave, junto con el acceso a un dispositivo o número de teléfono de confianza, para restablecer tu contraseña o recuperar el acceso a tu cuenta. Esto hace que sea mucho más difícil para los atacantes hacerse con el control de tu cuenta.

Para configurar una clave de recuperación, ve a Ajustes > [Tu nombre] > Inicio de sesión y seguridad > Clave de recuperación en tu iPhone, iPad o Mac. Sigue las indicaciones para generar y confirmar tu clave de recuperación. Anótala y guárdala en un lugar seguro, como una caja fuerte o un familiar de confianza. Ten en cuenta que perder tanto la clave de recuperación como el acceso a los dispositivos de confianza puede bloquear permanentemente tu cuenta. Sin embargo, si se utiliza de forma responsable, esta función te proporciona un mayor control sobre la seguridad de tu cuenta.

6. Activa la autenticación biométrica: Los dispositivos de Apple ofrecen opciones de autenticación biométrica como Face ID y Touch IDque proporcionan una capa adicional de seguridad. Estas funciones hacen que sea mucho más difícil para los atacantes acceder a tu dispositivo o a tus cuentas confidenciales, incluso si consiguen robar tus credenciales. Activa la autenticación biométrica siempre que sea posible, especialmente en aplicaciones y servicios que almacenen información personal o financiera. Dado que los datos biométricos son únicos para ti, añaden un nivel de protección que las contraseñas por sí solas no pueden proporcionar.

7. Practica una navegación segura: Muchos ataques se basan en simples errores del usuario, como escribir mal una URL o hacer clic en enlaces sospechosos. Comprueba siempre que estás visitando sitios web legítimos antes de introducir cualquier información personal. Sé escéptico ante las alertas de seguridad inesperadas, aunque imiten el diseño de Apple. Aprender a identificar los signos sutiles del phishing, como estructuras de URL inusuales o saludos genéricos, puede ayudarte a evitar caer en estas estafas.

CÓMO PROTEGER TU IPHONE Y IPAD DEL MALWARE

Conclusiones clave de Kurt

Apple ha vendido durante mucho tiempo la idea de que su ecosistema es intrínsecamente más seguro que las alternativas, pero esa afirmación está empezando a agotarse. La realidad es que los atacantes ya no ignoran a los usuarios de Mac, sino que los atacan activamente, y la respuesta de Apple ha sido cualquier cosa menos proactiva. Mientras Microsoft, Google y otros despliegan nuevas medidas de seguridad para contrarrestar las amenazas en evolución, Apple sigue tardando en adaptarse, basándose en suposiciones obsoletas sobre la seguridad de su plataforma.

HAZ CLIC AQUÍ PARA OBTENER LA APLICACIÓN FOX NEWS

¿Crees que Apple debería ser más transparente sobre las vulnerabilidades de seguridad que afectan a sus usuarios? Háznoslo saber escribiéndonos a Cyberguy.com/Contacto.

Para más consejos tecnológicos y alertas de seguridad, suscríbete a mi boletín gratuito CyberGuy Report en Cyberguy.com/Boletín.

Haz una pregunta a Kurt o dinos qué historias te gustaría que cubriéramos.

Sigue a Kurt en sus canales sociales:

Respuestas a las preguntas más frecuentes de CyberGuy:

- ¿Cuál es la mejor forma de proteger tus dispositivos Mac, Windows, iPhone y Android de ser pirateados?

- ¿Cuál es la mejor forma de mantener la privacidad, la seguridad y el anonimato mientras navegas por Internet?

- ¿Cómo puedo librarme de las llamadas automáticas con aplicaciones y servicios de eliminación de datos?

- ¿Cómo elimino mis datos privados de Internet?

Nuevo de Kurt:

- Prueba los nuevos juegos de CyberGuy (crucigramas, sopas de letras, trivial ¡y mucho más!)

- Cupones y ofertas exclusivos de CyberGuy

Copyright 2025 CyberGuy.com. Todos los derechos reservados.