Dem senator calls for Waltz, Hegseth to resign over Signal leak

Oregon Sen. Ron Wyden called for National Security Advisor Michael Waltz and Defense Secretary Pete Hegseth to resign after a reporter was added to a Signal text chain with national security information.

The leak of Houthi strike plans by the Trump administration to a journalist was not the result of a hack but an apparent human error. Still, it sparked debate over whether the nation’s most powerful government officials should communicate sensitive military information on a non-government platform.

Jeffrey Goldberg, editor-in-chief of The Atlantic, wrote on Monday that he was added to a group chat on Signal on March 11 by National Security Advisor Mike Waltz titled "Houthi PC small group." His article details a leaked conversation between the nation's top government officials, including the vice president, secretary of defense, director of the CIA and others, in which the sensitive details of a planned strike on Houthi terrorists in Yemen were reportedly discussed.

The report shocked Washington and led to accusations from Democrats and others that President Donald Trump's team endangered national security and possibly violated the law by using Signal, a messaging app. Signal’s platform is encrypted, but that doesn’t mean it is not susceptible to hacks, experts told Fox News Digital.

Encryption means that only the sender and the receiver of a message should be able to review it; not even Signal itself can pull its contents. But even without viewing a message’s contents, some metadata might be attainable.

TRUMP NOT PLANNING TO FIRE WALTZ AFTER NATIONAL SECURITY TEXT CHAIN LEAK

National Security Advisor Mike Waltz reportedly added The Atlantic's Jeffrey Goldberg to a chat dubbed "Houthi PC small group." (REUTERS/Evelyn Hockstein)

"Knowing who has spoken with whom at what time and for what duration is already very useful intelligence," said Vahid Behzadan, cybersecurity professor and researcher at the University of New Haven.

"If a phone is infected with spyware, messages can be intercepted before or after encryption."

"Screenshots or photos are not protected by Signal itself … and if previews are enabled by users in the app, sensitive info could appear on a locked screen," he said.

Government officials and journalists often use Signal to communicate sensitive information for fear that emails and text communications on official government cellphones could fall under the Freedom of Information Act, meaning they could be made public. However, transmitting controlled but unclassified information on Signal is explicitly banned by Defense Department policy.

In February, Google’s Threat Intelligence Group warned of "increasing efforts from several Russia-aligned actors to compromise Signal accounts used by individuals of interest to Russia’s intelligence services."

"While this emerging operational interest has likely been sparked by wartime demands to gain access to sensitive government and military communications in the context of Russia's re-invasion of Ukraine, we anticipate the tactics and methods used to target Signal will grow in prevalence in the near-term and proliferate to additional threat actors and regions outside the Ukrainian theater of war," Google said.

Google warned that Signal could obtain access to all of a target’s information on their phone while their device is unlocked.

"As reflected in wide-ranging efforts to compromise Signal accounts, this threat to secure messaging applications is not limited to remote cyber operations such as phishing and malware delivery, but also critically includes close-access operations where a threat actor can secure brief access to a target's unlocked device."

CIA Director John Ratcliffe and Director of National Intelligence Tulsi Gabbard both said they could not recall specific strike information being shared in the Signal chat. (REUTERS/Kevin Lamarque)

At first, Goldberg said, he worried that the Signal chat was fake.

But shortly thereafter, top names in the administration, Vice President JD Vance, Secretary of State Marco Rubio, Defense Secretary Pete Hegseth, Director of National Intelligence Tulsi Gabbard, CIA Director John Ratcliffe, and Treasury Secretary Scott Bessent, began naming their points of contact for the impending offensive campaign in Yemen against the Houthis, according to The Atlantic.

The group then reportedly began to use the chat for coordinating messaging plans as the administration moved closer to its offensive campaign, which was made public on March 14.

The Trump administration has insisted no one shared classified information in the "Houthi PC small group" chat.

Ratcliffe said he’d been briefed by the agency about the "permissible work use" of Signal.

But Goldberg said the chat "contained operational details of forthcoming strikes on Iran-backed Houthi rebels in Yemen, including information about targets, weapons the U.S. would be deploying, and attack sequencing." He redacted some of the information he deemed potentially sensitive, including the name of a CIA agent who Ratcliffe had named to run point on the strikes.

Ratcliffe said it was not improper for him to share the officer’s name because he was not under active cover.

TRUMP REVEALS WHO WAS BEHIND SIGNAL TEXT CHAIN LEAK

Houthi rebel fighters march during a rally outside Sana'a, Yemen, on Jan. 22, 2024. (AP Photo)

Both Ratcliffe and Gabbard said they could not recall whether specific weapons systems or specific targets had been mentioned in the Signal chat during a Senate worldwide threats hearing on Tuesday.

When asked whether Hegseth had declassified information about the Houthi operations before sharing it in the chat, they referred senators to the Defense Department.

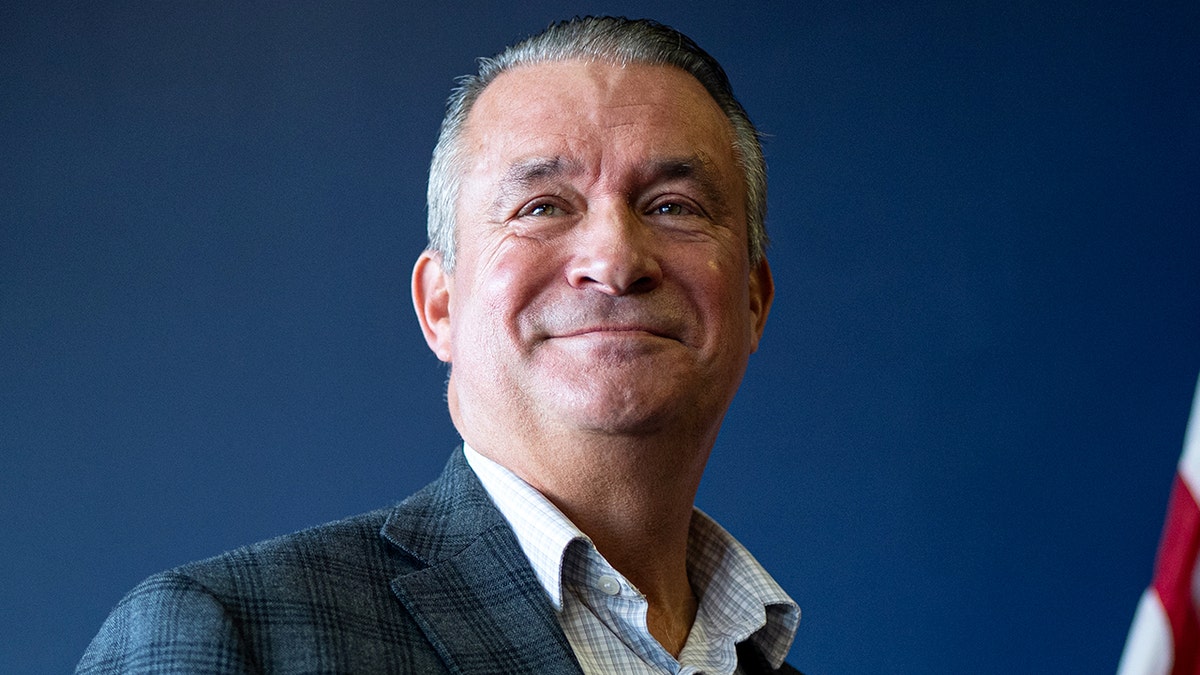

Rep. Don Bacon, R-Neb., a national security hawk, isn’t buying that the chat did not reveal classified information.

"I will guarantee you 99.99% with confidence Russia and China are monitoring those two phones," Bacon said of the chat.

"This is a gross error, and it's intentional. They intentionally put highly classified information on an unclassified device. I would have lost my security clearance in the Air Force for this and for a lot less."

Rep. Don Bacon, R-Neb., criticized the Trump administration for discussing sensitive military information on Signal. (Bill Clark/CQ-Roll Call via Getty Images)

Matthew Shoemaker, a former defense intelligence official, said sharing classified information on Signal would violate Title 18 of U.S. Code 793, which bans gathering, transmitting or losing defense information. The punishment for such a crime carries up to 10 years in prison.

"They had to physically remove it from a classified system and then put it on an unclassified system," he said. "Any uniformed officer would immediately be relieved of command."

"It’s hard to believe this is the first time they’ve been doing this. It’s likely just the first time they’ve been caught."

On top of it all, Shoemaker said, White House envoy Steve Witkoff, who was a part of the chat, was in Russia on Russian-operated cell networks at the time the strike information was being communicated to him.

"Given the Russian GRU’s past activity breaking into Signal, it’s highly likely the Russians saw everything."

He said that any conversations about the timing of the strike, assets used or weapons is all strike package information that is "highly classified, likely at the top secret level."

"I’m sure the targeting intelligence officers would be very surprised to learn their work is actually unclassified, if what Pete Hegseth is saying were true."

The threat of hacking the chat would depend on whether officials were using their government phones with extra layers of encryption or personal devices, according to James Robbins, dean of academics at the Institute of World Politics and former advisor to the late Defense Secretary Donald Rumsfeld.

"I think we can assume that any government-issued phone to somebody at a Cabinet level would have all kinds of safeguards preinstalled," he said.

CLICK HERE TO GET THE FOX NEWS APP

He said the fact that Witkoff was in Russia did not mean he "was plugging into a Russian Wi-Fi."

"Things get communicated from our foreign embassies and foreign locations all the time. That doesn't mean it goes over a foreign network."